So bewerten Sie das Portfolio eines Cyber-Sicherheitsexperten vor der Einstellung

- 1 Minute Lesezeit

Erfahren Sie, wie Sie das Portfolio eines Cyber-Sicherheitsexperten vor der Einstellung mit einem strukturierten, risikoorientierten Ansatz bewerten.

Warum die Einstellung des falschen Cyber-Sicherheitsexperten ein strategisches Risiko darstellt

Die Einstellung von Mitarbeitern im Bereich Cybersicherheit ist keine routinemäßige Einstellungsentscheidung. Es handelt sich um eine Entscheidung des Risikomanagements.

Im regulatorischen Umfeld Europas führen Sicherheitsmängel zu finanziellen Strafen, Reputationsschäden und Betriebsunterbrechungen. Von der Durchsetzung der DSGVO bis hin zur branchenspezifischen Compliance wird die Fehlerquote immer kleiner.

Viele Organisationen überprüfen Lebensläufe. Nur wenige analysieren Portfolios richtig.

Das Portfolio eines Cyber-Sicherheitsexperten offenbart Ausführungsfähigkeiten, regulatorisches Verständnis und architektonische Tiefe. Für IT-Leiter in Unternehmen ist eine strukturierte Bewertung unerlässlich.

Die Herausforderung – Portfolios, die beeindruckend aussehen, denen es aber an Tiefe mangelt

Zu den Wertpapierportfolios gehören häufig:

- Zertifizierungen

- Werkzeuglisten

- Allgemeine Projektbeschreibungen

- Ansprüche auf hohem Niveau

Diese Elemente allein beweisen jedoch noch keine strategische Fähigkeit.

Einer Studie von Gartner zufolge hängt die Sicherheitsreife mehr von der Implementierungsdisziplin als von der Tool-Einführung ab.

Ihr Bewertungsprozess muss tiefer gehen.

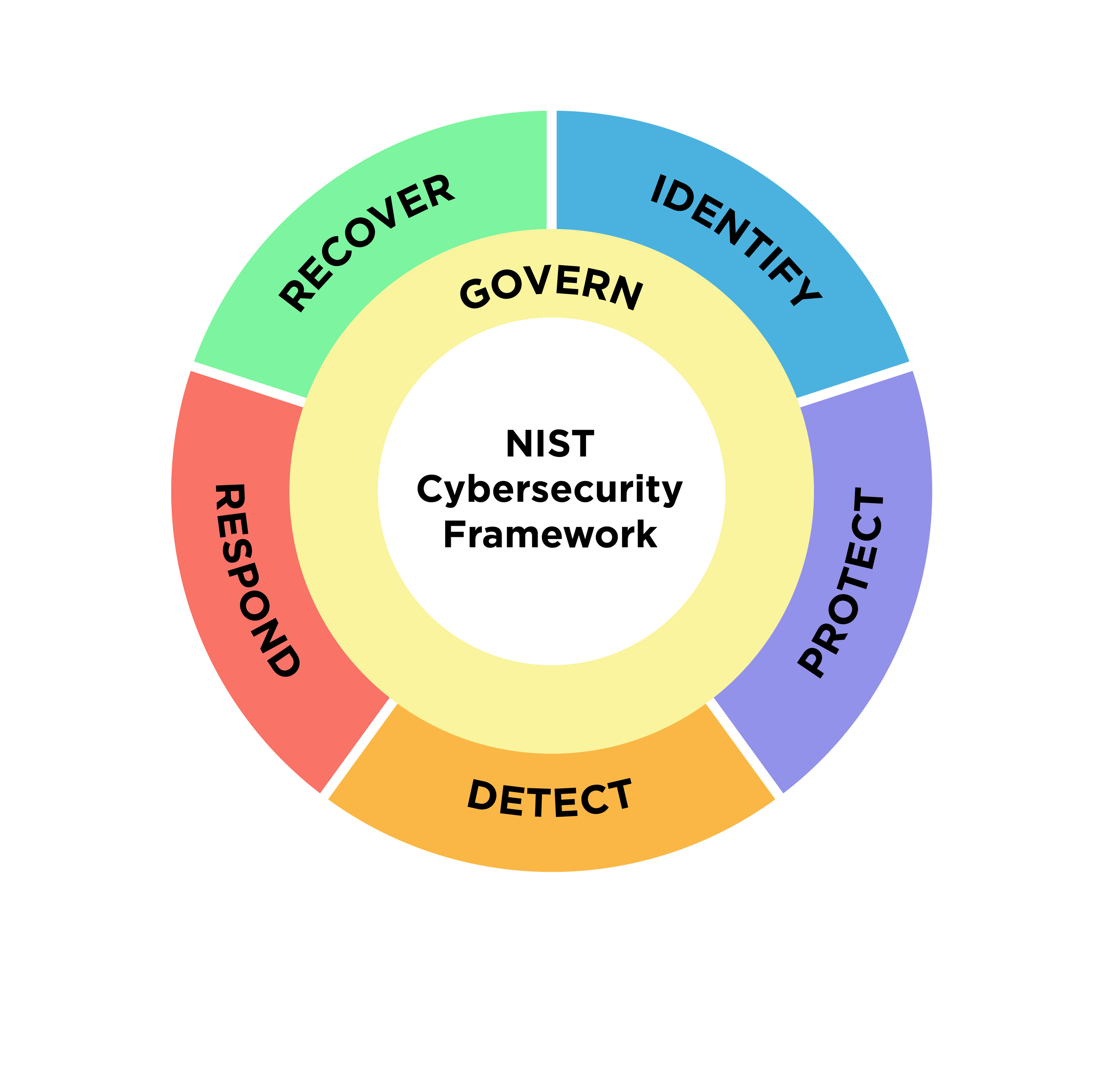

Schritt 1 – Bewerten Sie die Übereinstimmung mit anerkannten Frameworks

Ein glaubwürdiges Portfolio sollte sich auf strukturierte Rahmenwerke beziehen, nicht auf isolierte Aktivitäten.

Suchen Sie nach einer Übereinstimmung mit:

- Cybersecurity Framework des National Institute of Standards and Technology

- Internationale Organisation für Normung ISO 27001

- EU-Datenschutzbestimmungen

- Branchenspezifische Compliance-Standards

Warnhinweis: Wenn sich das Portfolio nur auf Penetrationstests ohne Governance-Kontext konzentriert.

Starke Kandidaten zeigen:

- Methodik zur Risikoidentifizierung

- Kontrollzuordnung

- Dokumentation der Lückenanalyse

- Kontinuierliche Verbesserungszyklen

Framework-Kenntnisse weisen auf die Unternehmensbereitschaft hin.

Schritt 2 – Untersuchen Sie die reale Projekttiefe

Fallstudien auf oberflächlicher Ebene sind unzureichend.

Bitten Sie um Klarheit über:

- Branchenvertikale

- Organisationsgröße

- Sicherheitsreifegrad bei Projektstart

- Spezifische Risiken angesprochen

- Messbare Ergebnisse

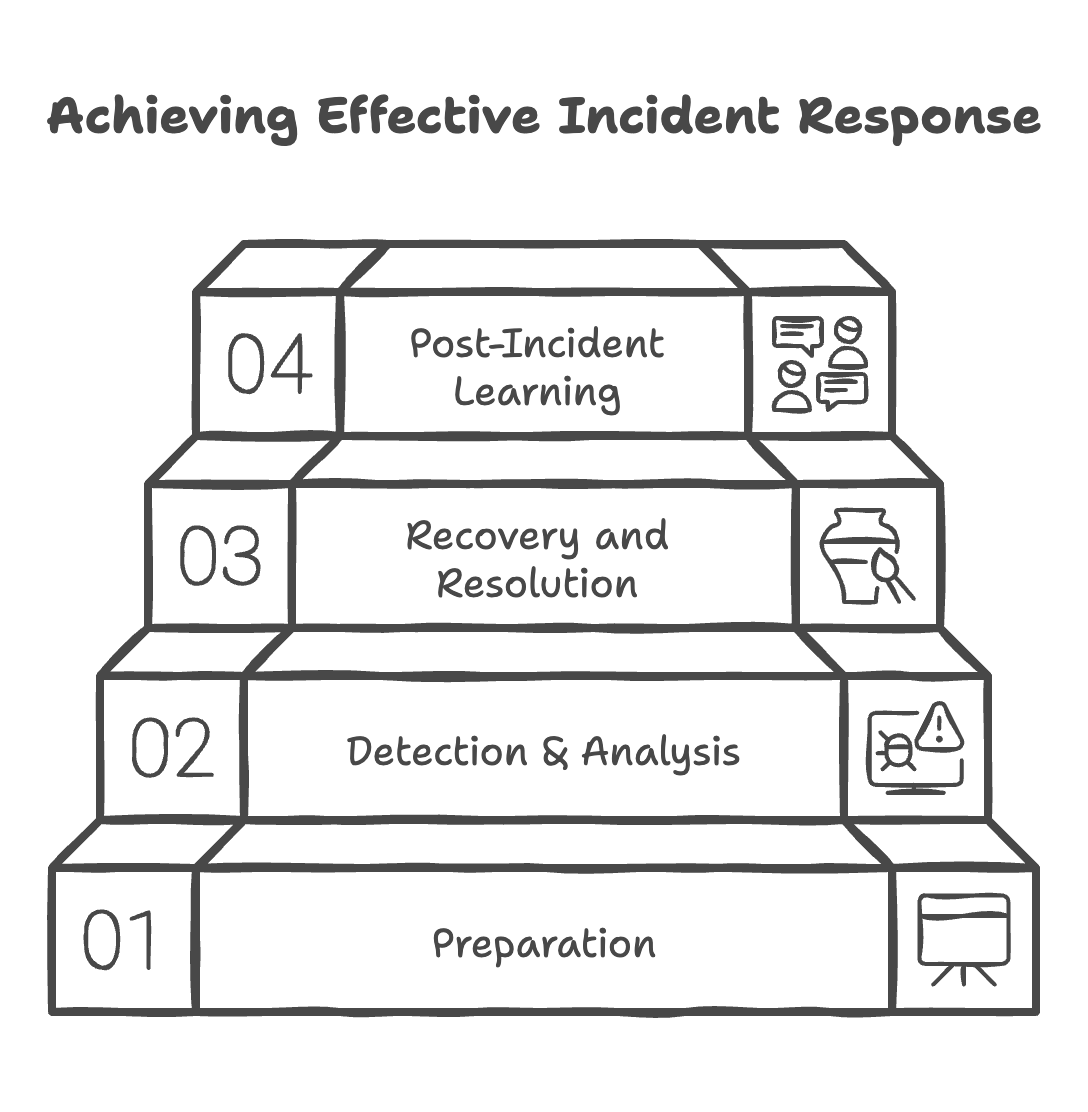

Hat der Experte die Reaktionszeit bei Vorfällen verkürzt? Haben sie die Prüfungsbereitschaft verbessert? Haben sie die Zugangsverwaltung umstrukturiert?

Berichte von McKinsey & Company betonen, dass eine messbare Sicherheitstransformation sowohl technische als auch organisatorische Veränderungen erfordert.

Portfolios sollten beide Dimensionen widerspiegeln.

Schritt 3 – Bewerten Sie die technische Breite und Integrationsfähigkeit

Moderne Unternehmenssicherheit ist nicht isoliert.

Ein effektiver Cyber-Sicherheitsexperte versteht:

- Cloud-Sicherheitsarchitektur

- Identitäts- und Zugriffsverwaltung

- DevSecOps-Integration

- Endpunkt- und Netzwerkschutz

- Automatisierung der Reaktion auf Vorfälle

Das Portfolio sollte eine systemübergreifende Integration und keine isolierte Toolkonfiguration aufweisen.

Zum Beispiel:

- Integration von SIEM mit Cloud-Infrastruktur

- Automatisierte Compliance-Überwachung

- Sichere SDLC-Implementierung

Technische Architekturdiagramme und Workflow-Dokumentation sind starke Indikatoren für Kompetenz.

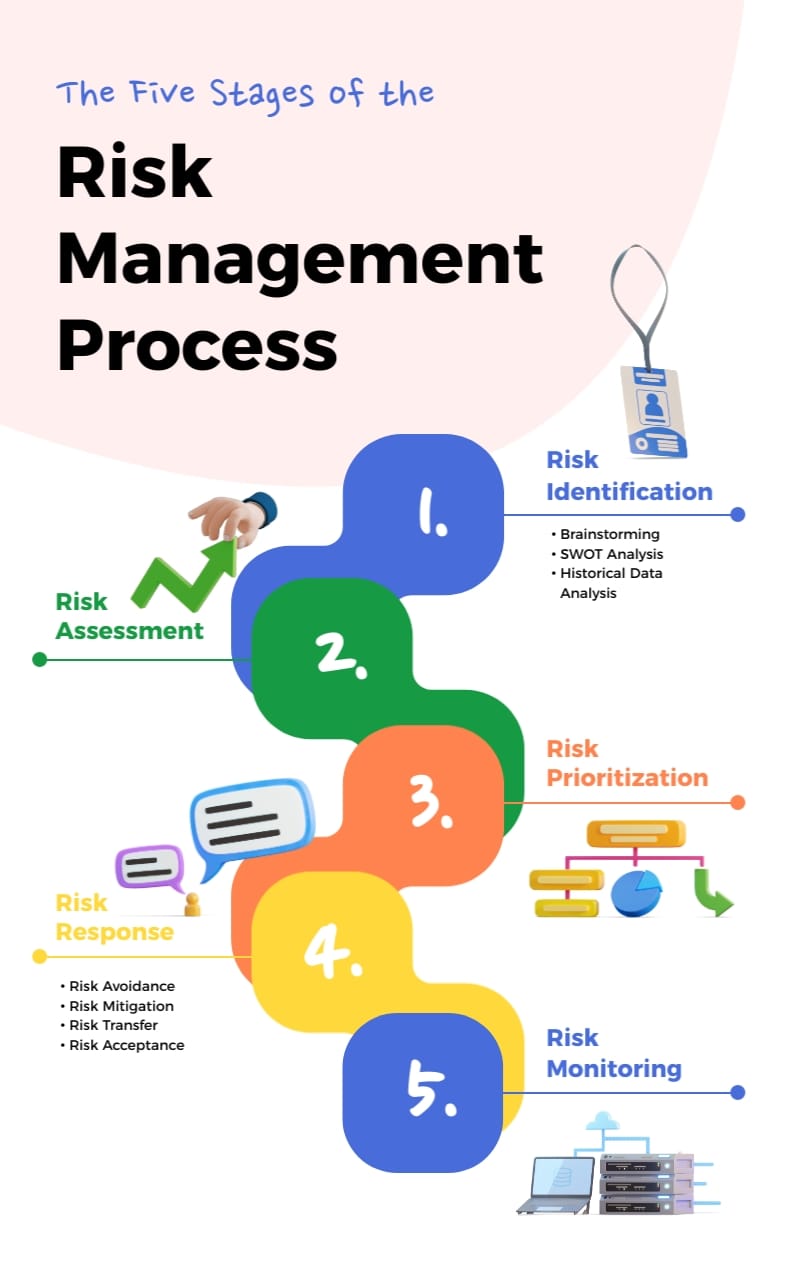

Schritt 4 – Analysieren Sie die Denkweise des Risikomanagements

Bei der Sicherheitskompetenz geht es letztlich um die Risikopriorisierung.

Ein ausgereiftes Portfolio zeigt:

- Risikobewertungsmethoden

- Übungen zur Bedrohungsmodellierung

- Business-Impact-Analyse

- Executive-Reporting-Fähigkeit

Leitlinien der Agentur der Europäischen Union für Cybersicherheit unterstreichen die Bedeutung einer strukturierten Risikobewertung in europäischen Unternehmen.

Wenn ein Kandidat nicht klar formulieren kann, wie er Risiken priorisiert, ist die strategische Entscheidungsfindung möglicherweise schwach.

Schritt 5 – Überprüfen Sie die Kommunikations- und Dokumentationsqualität

Sicherheitsexperten müssen kommunizieren mit:

- CIOs

- CTOs

- Compliance-Beauftragte

- Nicht-technische Führungskräfte

Bewerten Sie die Klarheit ihrer Dokumentation.

Zu den starken Indikatoren gehören:

- Zusammenfassungen

- Strukturierte Auditberichte

- Umsetzbare Sanierungs-Roadmaps

- Klar definierte KPIs

Ein technisch versierter Experte, der Risiken nicht in die Geschäftssprache übersetzen kann, kann die Akzeptanz in der Organisation einschränken.

Brancheneinblick

Die Ausgaben für Cybersicherheit in Unternehmen steigen europaweit weiter an.

Laut Gartner werden die weltweiten Ausgaben für Informationssicherheit aufgrund der Cloud-Einführung und des regulatorischen Drucks Jahr für Jahr stetig steigen.

Unterdessen deuten Untersuchungen von McKinsey & Company darauf hin, dass Unternehmen, die Sicherheit in Initiativen zur digitalen Transformation integrieren, bessere Resilienzergebnisse erzielen als Unternehmen, die sie als eigenständige Funktion betrachten.

Die Implikation ist klar. Die Portfoliobewertung muss sich auf die strategische Integration konzentrieren, nicht auf isolierte Referenzen.

Euro-IT-Sourcing-Perspektive

Aus unserer Erfahrung bei der Zusammenarbeit mit europäischen technologieorientierten Organisationen haben die stärksten Cyber-Sicherheitsexperten gemeinsame Merkmale:

- Sie dokumentieren Prozesse sorgfältig.

- Sie verbinden technische Kontrollen mit Geschäftsrisiken.

- Sie verstehen den regulatorischen Kontext der EU.

- Sie arbeiten effektiv mit DevOps- und Infrastrukturteams zusammen.

Wir stellen immer wieder fest, dass Sicherheitsprojekte dann erfolgreich sind, wenn Experten Governance-Wissen mit praktischen technischen Fähigkeiten kombinieren.

Bei der Portfolioüberprüfung sollte beides geprüft werden.

Ergebnisse und geschäftliche Auswirkungen

Ein ordnungsgemäß bewerteter und strategisch ausgerichteter Cyber-Sicherheitsbeauftragter kann Folgendes bewirken:

- Reduzierte Reaktionszeit bei Vorfällen um 30–50 Prozent

- Verbesserte Audit-Erfolgsquoten

- Geringeres regulatorisches Risiko innerhalb der EU-Gerichtsbarkeiten

- Stärkere Cloud-Sicherheitslage

- Erhöhtes Vertrauen der Stakeholder

Im Gegensatz dazu führen schlechte Einstellungsentscheidungen häufig zu fragmentierten Tools, inkonsistenter Dokumentation und einem erhöhten Betriebsrisiko.

Die Portfolioüberprüfungsphase hat direkten Einfluss auf diese Ergebnisse.

Wichtige Erkenntnisse

- Bewerten Sie die Framework-Ausrichtung vor technischen Tools.

- Fordern Sie messbare Projektergebnisse.

- Geben Sie dem Risikomanagement Vorrang vor Zertifizierungen allein.

- Bewerten Sie die Integrationsfähigkeit aller Unternehmenssysteme.

- Überprüfen Sie die Dokumentationsqualität ebenso sorgfältig wie die technischen Fähigkeiten.

Autor & Kontakt

Autor: Matt Borekci https://www.linkedin.com/in/matt-borekci

Kontaktieren Sie uns: https://www.euroitsourcing.com/en/contact

Türkische Tech-Renaissance: Das bemerkenswerte Wachstum der IT-Branche

Die IT-Branche der Türkei wächst schnell, angetrieben durch ihre strategische geografische Lage, junge und gut ausgebildete Arbeitskräfte und starke staatliche Unterstützung. Das florierende Startup-Ökosystem des Landes, der Schwerpunkt auf der digitalen Transformation und die zunehmenden IT-Exporte positionieren die Türkei als bedeutenden Akteur in der globalen Technologielandschaft. Dieser Wachstumskurs unterstreicht das Potenzial und den Ehrgeiz der Türkei, die Zukunft der Technologie im In- und Ausland zu gestalten.

TURKIYE: Der aufstrebende Stern des IT-Outsourcings

Die Türkei entwickelt sich dank ihrer strategischen Lage, ihrer qualifizierten Arbeitskräfte und kostengünstigen Lösungen schnell zu einem wichtigen Akteur in der IT-Outsourcing-Branche. Die zwischen Europa und Asien gelegene Türkei bietet Unternehmen Zugang zu erstklassigen IT-Talenten zu wettbewerbsfähigen Preisen und mit minimalen sprachlichen und kulturellen Barrieren. Das Engagement des Landes für Datenschutz und Innovation steigert seine Attraktivität als zuverlässiger und hochmoderner IT-Outsourcing-Partner zusätzlich.