Im Kopf eines Cyber-Sicherheitsexperten: Wie sie Angriffe stoppen

- 1 Minute Lesezeit

Erfahren Sie, wie Cyber-Sicherheitsexperten denken, Bedrohungen erkennen und Angriffe stoppen, bevor sie moderne Unternehmen beeinträchtigen.

Einführung

Cyberangriffe sind keine isolierten technischen Vorfälle mehr. Es handelt sich um kontinuierliche, anpassungsfähige und geschäftsgesteuerte Bedrohungen, die auf Daten, Abläufe und Reputation abzielen.

Hinter jedem verhinderten Verstoß steht ein Cybersicherheitsexperte, der nicht nur die Technologie, sondern auch Angreiferpsychologie, Systemverhalten und Risikopriorisierung versteht. Ihre Arbeit ist proaktiv, analytisch und für das Unternehmen oft unsichtbar.

Das Verständnis der Denkweise dieser Experten bietet wertvolle Erkenntnisse darüber, warum die moderne Cyberverteidigung auf Prozessen, Fachwissen und Ausführungsdisziplin und nicht nur auf Tools beruht.

Die Herausforderung: Eine sich ständig weiterentwickelnde Bedrohungslandschaft

Angreifer bewegen sich schneller als je zuvor

Moderne Angreifer nutzen Automatisierung, KI-gestützte Tools und globale Infrastruktur. Zu den häufigsten Herausforderungen gehören: – Zero-Day-Schwachstellen ohne vorherige Signaturen

- Social Engineering zielt auf Mitarbeiter ab, nicht auf Systeme

- Lieferkette und Angriffsvektoren Dritter

Sicherheitsteams müssen davon ausgehen, dass es regelmäßig und nicht gelegentlich zu Kompromittierungsversuchen kommt.

Signalüberlastung

Unternehmen generieren täglich Millionen von Sicherheitsereignissen. Die Herausforderung ist nicht der Mangel an Daten, sondern:

- Identifizieren, worauf es wirklich ankommt

- Reduzierung falsch positiver Ergebnisse

- Handeln, bevor ein Schaden entsteht

Hier kommt es auf die Beurteilung durch Experten an.

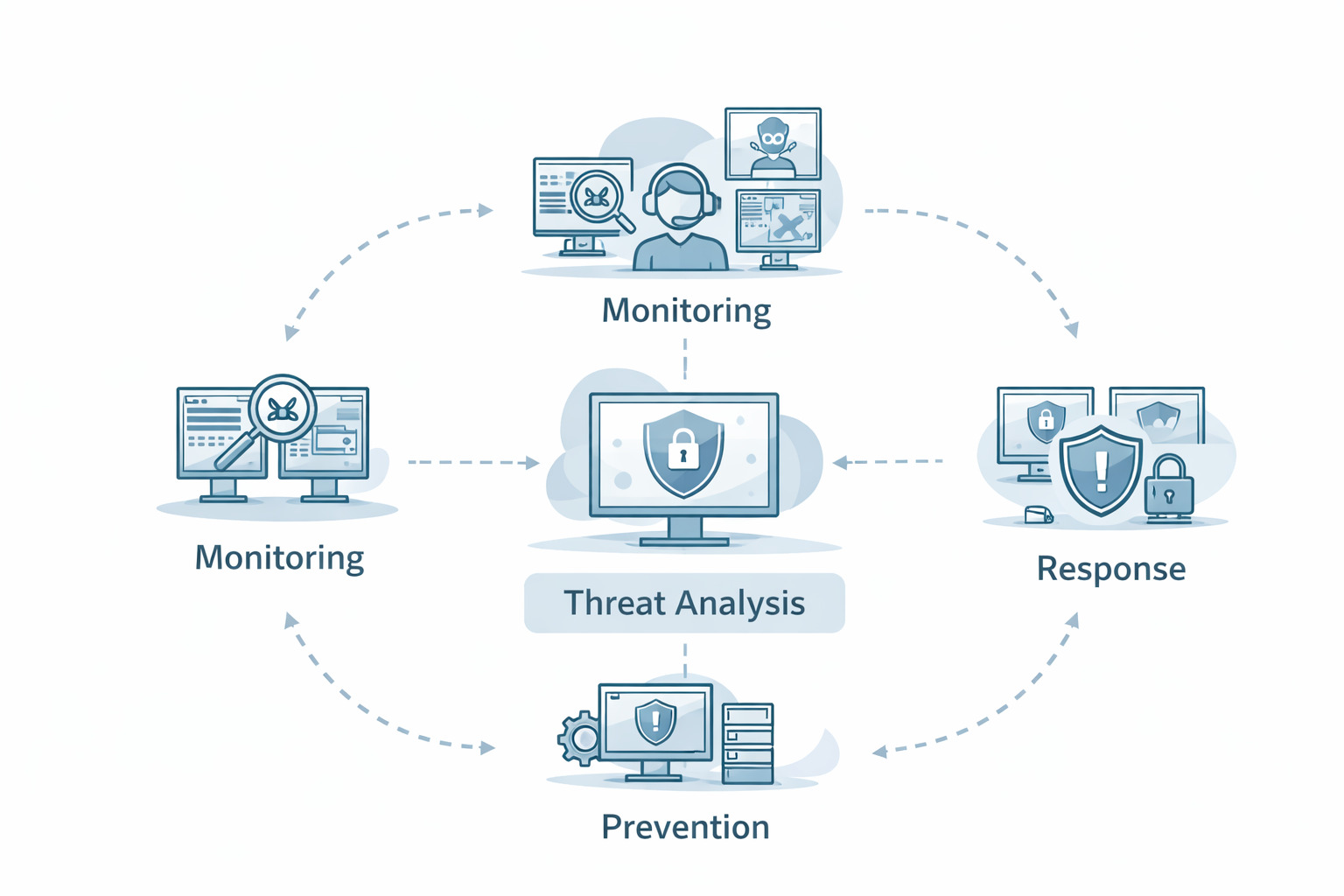

Wie Cyber-Sicherheitsexperten denken

Bedrohungszentriert, nicht Tool-zentriert

Erfahrene Fachleute konzentrieren sich auf Angriffspfade, nicht auf isolierte Warnungen. Sie fragen ständig:

- Was will der Angreifer erreichen?

- Welche Vermögenswerte sind am wertvollsten?

- Wo ist der schwächste Punkt in der Kette?

Diese Denkweise verschiebt die Sicherheit von reaktiv zu vorausschauend.

Risikobasierte Entscheidungsfindung

Nicht jede Schwachstelle erfordert sofortiges Handeln. Experten priorisieren basierend auf:

- Auswirkungen auf das Geschäft

- Ausnutzbarkeit

- Belichtungs- und Zugangswege

Dies verhindert verschwendeten Aufwand und bringt Sicherheitsmaßnahmen mit den Geschäftszielen in Einklang.

Der Technologiefaktor

Cyber-Sicherheitsexperten setzen auf fortschrittliche Plattformen, aber Technologie unterstützt das Denken, ersetzt es nicht:

- SIEM- und XDR-Plattformen für Sichtbarkeit und Korrelation

- Tools zur Endpunkt- und Netzwerkerkennung

- Threat-Intelligence-Feeds und Verhaltensanalysen

Frameworks wie das NIST Cybersecurity Framework bieten strukturierte Anleitungen für Erkennung und Reaktion. https://www.nist.gov/cyberframework

ENISA unterstreicht auch die Bedeutung qualifizierter Fachkräfte für die betriebliche Cyber-Resilienz. https://www.enisa.europa.eu/topics/cybersecurity-skills

Brancheneinblick

Laut Gartner reduzieren Unternehmen, die fortschrittliche Erkennungstools mit erfahrenen Sicherheitsanalysten kombinieren, die Zeit, in der Sicherheitsverletzungen auftreten, um mehr als 40 Prozent.

Untersuchungen von McKinsey zeigen, dass die von Menschen durchgeführte Bedrohungsanalyse selbst in hochautomatisierten Sicherheitsumgebungen weiterhin unerlässlich ist, insbesondere bei komplexen, mehrstufigen Angriffen. https://www.mckinsey.com/capabilities/risk-and-resilience

Diese Ergebnisse bestätigen eine klare Realität: Der Reifegrad der Cybersicherheit hängt sowohl von den Menschen als auch von den Plattformen ab.

Euro-IT-Sourcing-Perspektive

Aus unserer Erfahrung bei der Zusammenarbeit mit europäischen Unternehmen geht hervor, dass Cybersicherheitsexperten bei den effektivsten Sicherheitsprogrammen als strategische Mitwirkende und nicht als operativer Overhead behandelt werden.

Wir sehen durchweg bessere Ergebnisse, wenn Organisationen:

- Integrieren Sie externe Sicherheitsspezialisten in SOC- und Projektteams

- Skalieren Sie Ihr Fachwissen flexibel, wenn sich die Bedrohungslage ändert

- Behalten Sie die interne Verantwortung bei und erweitern Sie gleichzeitig die Ausführungskapazität

Dieses Hybridmodell ermöglicht es Unternehmen, schneller zu reagieren, ohne die internen Teams zu überfordern.

Ergebnisse und geschäftliche Auswirkungen

Organisationen, die von erfahrenen Cyber-Sicherheitsexperten unterstützt werden, erreichen in der Regel Folgendes:

- Schnellere Bedrohungserkennung und schnellere Reaktionszeiten

- Reduzierte Auswirkungen von Sicherheitsverletzungen und geringere Wiederherstellungskosten

- Verbesserte Compliance-Situation und Audit-Bereitschaft

- Höheres Vertrauen auf Vorstands- und Führungsebene

Am wichtigsten ist, dass Sicherheit zu einem Ermöglicher der Geschäftskontinuität und nicht zu einem Blocker wird.

Wichtige Erkenntnisse

- Cyber-Angriffe sind kontinuierlich und anpassungsfähig

- Expertendenken konzentriert sich auf Risiken, nicht auf Warnungen

- Technologie erweitert das Fachwissen, ersetzt es aber nicht

- Die vom Menschen durchgeführte Analyse bleibt für komplexe Bedrohungen von entscheidender Bedeutung

- Skalierbarer Zugang zu Cyber-Sicherheitsexperten stärkt die Widerstandsfähigkeit

Autor & Kontakt

Autor: Matt Borekci

Kontaktieren Sie uns: Euro IT Sourcing

Was macht ein Cyber -Sicherheitsexperte? Ein vollständiger Leitfaden

Entdecken Sie, was ein Cyber -Sicherheitsexperte, seine Rollen, Fähigkeiten und wie er Unternehmen vor digitalen Bedrohungen schützt.

Wie viel verdient ein Cyber-Sicherheitsexperte? Gehaltseinblicke für 2025

Entdecken Sie die Gehaltstrends im Bereich Cybersicherheit im Jahr 2025, einschließlich globaler Durchschnittswerte, gefragter Rollen und wie sich Outsourcing auf die Einstellung von Mitarbeitern im Bereich IT-Sicherheit auswirkt.